Diante dos diversos ataques de hackers a autoridades e vazamentos de documentos confidenciais que surgiram nos últimos meses (Vide Vaza-Jato), é natural que qualquer pessoa que armazene algum tipo de documento sensível em seu computador ou celular se preocupe com a integridade de suas informações.

Entretanto, poucas pessoas se preocupam em adicionar uma camada extra de segurança digital em sites ou arquivos digitais, seja por falta de conhecimento técnico ou mesmo pela falta de conhecimento de uma ferramenta adequada.

Como lidamos diariamente com informações estratégicas, passamos a criptografar todos os relatórios de pesquisa eleitorais e de mercado produzidos pelo Instituto OPUS. Neste artigo vou compartilhar o passo a passo do processo que adotamos.

O que é criptografia

Antes de entrar na parte técnica, é bom dar uma pincelada sobre como se da o processo de criptografia.

Criptografar uma informação é simplesmente embaralhar todas as letras ou números através de um processo ou lógica que apenas você tem conhecimento. Quanto mais refinado for esse processo de “confusão”, menores são as chances de um terceiro conseguir decifrar o conteúdo do seu documento.

Essa necessidade de decodificação entrou em voga durante a segunda guerra mundial, quando os aliados buscaram formas quebrar a criptografia da máquina alemã enigma. Um pouco desta história foi contada no filme “O Jogo da Imitação”

Saltando algumas décadas no tempo, hoje, as técnicas de criptografia são bem mais robustas. Com a capacidade de processamento de dados atual, um computador levaria mais de 1 milhão de anos para acessar um documento criptografado através de tentativa e erro, ou na linguagem técnica, através de um ataque de força bruta.

Tipos de criptografia

Existem diversos tipos de criptografia e o processo pode acontecer em diversas etapas da produção de um documento ou arquivo.

Praticamente todos os serviços digitais como OneDrive, Dropbox ou Gmail fazem a criptografia das suas informações para impedir que hackers tenham acesso aos seus documentos. Entretanto, o processo padrão adotado pelas gigantes da tecnologia não impede que alguém com acesso físico ao seu computador ou celular consiga ler os documentos sensíveis.

Como criptografar seus dados

Para que ninguém, além de você, tenha acesso ao conteúdo dos seus arquivos, precisamos usar uma ferramenta específica.

Após diversos meses de buscas, chegamos ao Cryptomator, um software de código aberto e gratuito. Você pode fazer o download neste link.

Por ser de código aberto, qualquer pessoa pode verificar a programação do sistema em busca de falhas. Embora até o momento nenhuma brecha grave tenha sido encontrada, você pode verificar mais informações sobre os procedimentos de segurança no site do Cryptomator.

Como instalar o Cryptomator em seu computador

Acesse o site do Cryptomator e faça download do programa para o seu sistema operacional. Embora seja uma aplicação distribuída gratuitamente, eles pedem por uma doação voluntária para custear o desenvolvimento do sistema. Selecione a opção de download sem doação e aguarde o término.

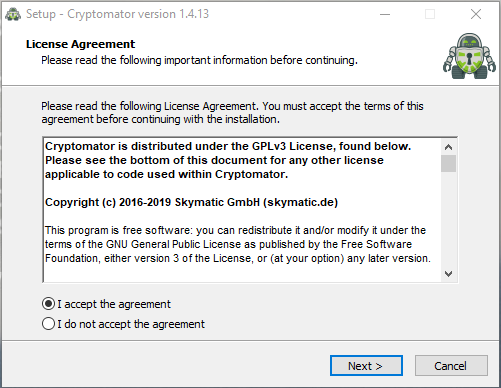

Ao clicar no instalador, aceite os termos e condições de uso, e clique em avançar.

Escolha o local da instalação. Eu geralmente deixo na opção padrão.

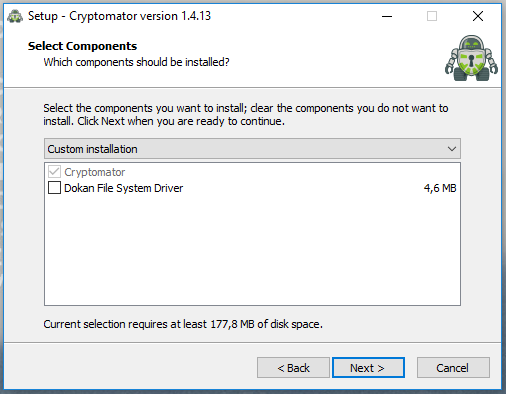

Escolha os componentes a serem instalados. Eu sempre opto por instalar apenas o Cryptomator.

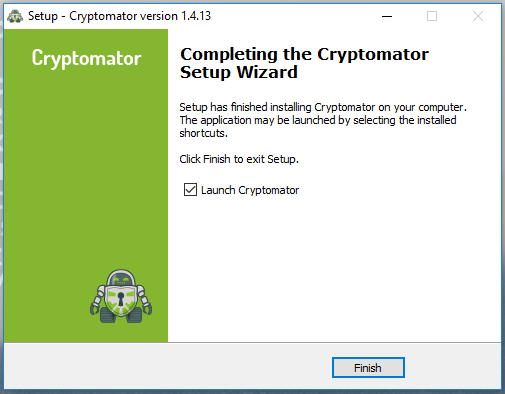

Aguarde a finalização do processo e encerre o assistente.

Configurando o Cryptomator

Agora em menos de 3 minutos já vamos estar com uma pasta criptografada configurada e pronta para o uso.

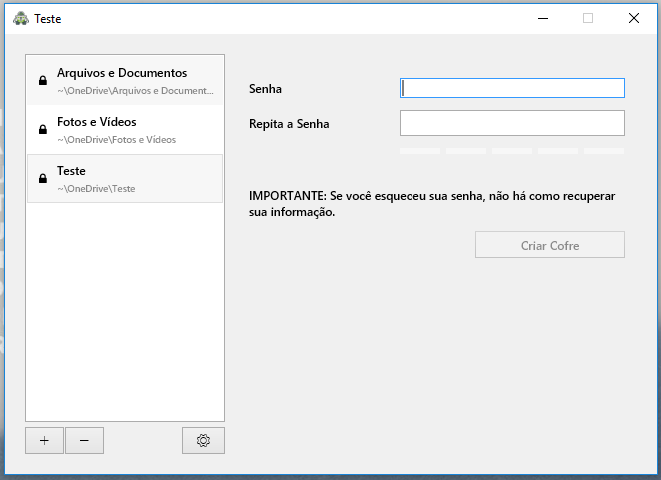

Clique no ícone + no canto inferior esquerdo da tela.

Escolha um local para criação da sua pasta criptografada. Pode ser em qualquer local do seu computador ou em um pendrive ou HD externo.

Insira uma senha para realizar a criptografia dos seus arquivos. Ela deve ser extensa, conter letras maiúsculas, minúsculas, números e caracteres especiais. Quão mais complexa for a combinação, menores as chances de quebra da criptografia. Em hipótese alguma utilize uma senha se outro serviço digital ou banco.

Pronto! Agora sua pasta já está disponível para armazenar seus arquivos com segurança.

Toda vez que você quiser acessar a pasta, será necessário abrir o Cryptomator e inserir sua senha. Toda informação jogada dentro da sua pasta criptografada estará disponível apenas nesta situação.

E se eu esquecer a senha?

O sistema não oferece possibilidades de recuperação de senha. Caso você a esqueça todas as informações contidas dentro da sua pasta criptografada estará perdida para sempre.

Muito cuidado!

Como acessar os arquivos criptografados pelo celular ou outro computador

Caso você queria ter acesso aos seus arquivos criptografados em seu celular ou através de outro computador, é só criar a sua pasta dentro de um sistema de armazenamento da nuvem, como One Drive, Dropbox ou Google Drive.

Essa é uma forma interessante de configurar o Cryptomator, uma vez que caso você perca o acesso físico ao seu computador, através de um roubo ou problema técnico, você pode recuperar todos os seus arquivos através da nuvem, com a segurança de ninguém além dos portadores da senha conheçam o conteúdo das informações.

Para acessar os dados pelo celular, é só comprar o aplicativo nas lojas oficiais da Apple e Google e conectar a conta do serviço de armazenamento na nuvem utilizado. É simples, rápido e seguro.

Uma dica extra de segurança neste caso é não salvar a senha no dispositivo móvel ou ativar a autenticação biométrica.

Por fim, considere realizar todas as suas transações utilizando uma assinatura ou certificado digital. Esse recurso sempre irá garantir à contra parte que a pessoa do “outro lado” da linha é você.

Ficou com alguma dúvida? Deixe um comentário abaixo.

Se tiver gostado deste artigo, compartilhe com seus amigos. Caso tenha um blog ou site e queira linkar para esta página, fiquei à vontade! Esse é o melhor reconhecimento para o nosso trabalho.

Precisa de dicas de leitura? Veja os melhores livros que já li.